Apple iOS 14에 iMessage 용 중요한 보안 도구 인 “BlastDoor”가 추가되었다고 Google 연구원이 발견했습니다.

Apple은 iMessage 플랫폼에 대한 악의적 인 공격을 보호하기 위해 특별히 설계된 새로운 보안 시스템을 iPhone 및 iPad 모델에 추가했습니다. BlasDoor 경비원은 9 월 iOS 14 업데이트와 함께 출시되었으며 M1 기반 Mac Mini에서 실행되는 macOS 11.1을 리버스 엔지니어링 한 후 발견되었습니다. 이 서비스는 유명한 메모리 안전 언어 인 Swift로 작성되었다고합니다. 이는 고전적인 메모리 손상 취약점을이 iMessage에 삽입하는 것을 “매우 어렵게”만듭니다.

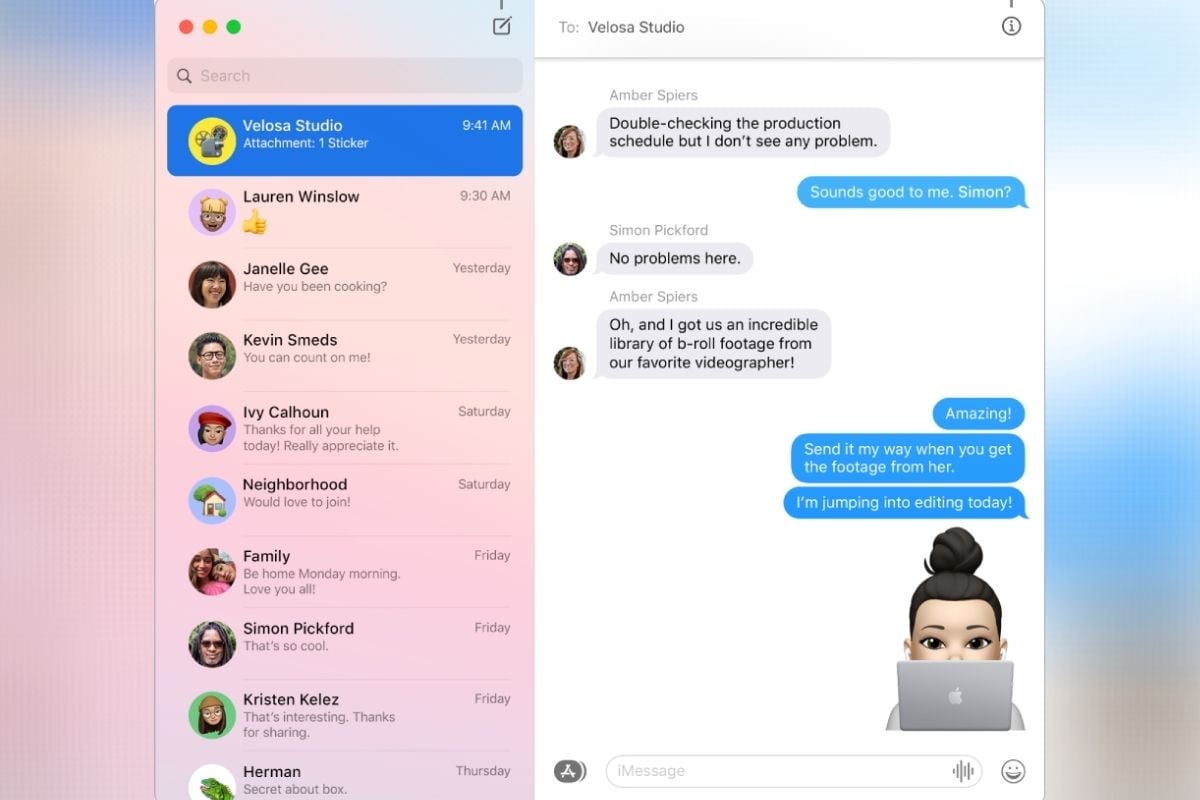

이 개발은 Google의 Project Zero 팀의 보안 연구원 인 Samuel Groß가 발견했습니다. 연구원은 블로그 게시물에서 BlastDoor가 나머지 운영 체제와 별도로 코드를 실행하는 보안 서비스 유형 인 기본 샌드 박스라고 설명합니다. 특히 Apple은 이미 iOS 14에 여러 샌드 박스 메커니즘을 배포했습니다. 그러나 BlastDoor는 iMessage 앱을 위해 특별히 설계되었습니다. ZDNet이 설명했듯이 BlastDoor는 들어오는 메시지를 가져 와서 메시지 내에 숨겨진 악성 코드가 추가 사용자 데이터를 위해 기본 운영 체제와 상호 작용하거나 해를 입힐 수없는 안전한 격리 된 환경에서 해당 콘텐츠를 처리합니다.

제로 클릭으로 야생에서 감지 된 IMessage 익스플로잇 트윗 삽입 작년에는 iOS 14에 영향을주지 않았던 것 같습니다.이 릴리스에서 변경된 사항을 확인하기 위해 리버스 엔지니어링을 수행했으며 멋진 기능을 많이 찾았습니다! https://t.co/5oCHIo4CpN

-사무엘 그로스 (@ 5aelo) 2021 년 1 월 28 일

지난 몇 년 동안 Apple의 기본 iMessage 앱은 들어오는 악성 메시지를 삭제하는 약한 기능으로 보안 연구원들로부터 비판을 받았습니다. 2020 년 12 월 캐나다에 기반을 둔 Citizenlab은 이스라엘 기술 회사 NSO 그룹이 Day Zero에서 기자들이 iMessage 익스플로잇을 어떻게 공격했는지 자세히 설명하는 ‘The Great iPwn’을 발표했습니다. iMessage 취약점으로 인해 해커가 원격으로 임의의 명령을 실행하여 스마트 폰에 액세스 할 수있었습니다. 새로운 BlastDoor 서비스를 통해 Apple은 iMessage 앱에 대한 보안을 강화하기를 희망합니다.

보안 연구원 Gross가 Natalie Silvanovic과 함께 발견했다 2019 년 iMessage의“제로 상호 작용 ”결함으로 공격자는 사용자가 알림이나 메시지와 상호 작용하지 않고도 iPhone에 저장된 파일의 콘텐츠를 읽을 수 있습니다.

“많이 떨어집니다. 내성적입니다. 분석가. Coffeeaholic. 문제 해결 자. Avid 웹 전도자. Explorer.”